プリインアプリを不正アプリで上書きできてしまう「マスターキー」脆弱性とは!?

セキュリティー企業Bluebox Securityによって公表された「マスターキー」と呼ばれるAndroidの脆弱性が話題を呼んでいる。

Androidでは、アプリのパッケージファイルにデジタル署名が含まれており、インストール済みのアプリには同じ鍵で署名されたパッケージからしか上書きインストール出来ないはずなのだが、この脆弱性を利用すると正規の鍵を持たない第三者が改竄したアプリも署名のチェックを回避して上書きインストールできてしまうというのだ。

Blueboxによって公開されたサンプルコードによると、アプリのパッケージファイル内に全く同じファイル名のファイルが複数格納されていた場合に、署名と照合されるファイルと実際にインストールされるファイルが異なってしまうのが原因らしい。

この脆弱性の恐ろしいところは、端末にプリインストールされたシステムアプリにも有害アプリを上書きできてしまうところだ。

プリインストールアプリに成りすませば、通常のアプリからは利用できない重要な機能も悪用し放題になってしまう。

この脆弱性は2月にGoogleに報告済みで、そのうち修正パッチが提供されるはずとのことだが、未修正の機種も多い模様。

とは言え、ユーザーがインストール操作を行なわなければ侵入できないのは通常の有害アプリと同じなので、端末の使用を控えるなど、過度に心配する必要はないだろう。

怪しいアプリはインストールしないように十分に注意しておこう。

・Uncovering Android Master Key That Makes 99% of Devices Vulnerable ? Bluebox Security

・Quick & dirty PoC for Android bug 8219321 discovered by BlueboxSec

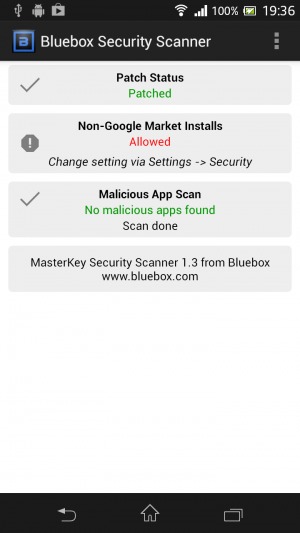

Blueboxからは、端末にパッチが適用されているかをチェックできる「Bluebox Security Scanner」が公開されているので、気になる人は試してみよう。インストールして起動すると、修正済みなら「Patched」、未修正なら「Unpatched/vulnerable」と表示されるぞ。

・Bluebox Security Scanner – Android Apps on Google Play

この脆弱性の影響を受けるのは、主に「提供元不明の

プリ」を許可してAPKファイルからインストールを行なう場合だ。

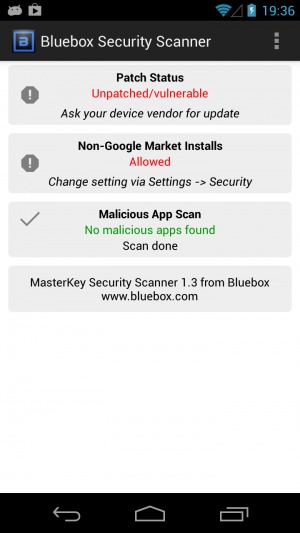

初めてインストールするはずのアプリなのに、インストールの確認画面で既存のアプリへの上書きインストールの問い合わせが表示されたら特に要注意。既存のアプリを上書きして乗っ取ろうとする有害アプリの可能性があるぞ。

この脆弱性を利用したものでなくても、有害なアプリの可能性はあるので、不審なアプリはインストールしないように十分に注意しよう。

Playストアの場合、同じ識別名のアプリは登録できないので、正規のアプリが登録済みならば、改竄されたアプリが公開される恐れは無い。

しかし、プリインストールアプリには開発元がPlayストアに登録していない物もあるので注意が必要だ。この場合、他人が勝手に改竄済みアプリを同じ識別名でアップロードできてしまう可能性がある。

また、Playストアに登録せず野良アプリとして公開されているアプリも、他人が同じ識別名のアプリを公開できてしまう。(偶然識別名が重なる場合もある)

Playストアでは、自動更新や「すべて更新」は使わず、手動でバージョンアップを行なうようにするといいだろう。Playストアからインストールした覚えのないアプリの更新があった場合は、正規の開発元が公開したものかをよく確認しよう。

関連記事

au「HTC EVO 3D WiMAX ISW12HT」「HTC EVO WiMAX ISW11HT」の脆弱性を解消するアップデート

「ES ファイルエクスプローラ」で動画視聴中に外部からSDカードの内容を閲覧できてしまう脆弱性が修正

Android4.1以降に権限を持たないアプリでも電話を掛けられる脆弱性

バージョン5.0未満のAndroidにシステム権限で任意のコードを実行できる脆弱性

細工されたアプリでAndroidがクラッシュし起動不能に陥る恐れもある脆弱性が発見される

不正アプリがGoogleアカウントの機能利用許可を悪用してアプリを自動インストールする事例が発生

Android 4.3以前のWebViewの脆弱性はもう修正されない!?

au、新規アプリの追加インストールを禁止できる「安心アプリ制限」の提供を開始

Google Chromeブラウザ上でAndroidアプリを動作させる「ARC Welder」を提供

2013年07月13日20時10分 公開 | カテゴリー: セキュリティ | キーワード:ニュース | Short URL

ツイート ![]()

最新記事

- 肩に乗せるだけで音に包まれる!ウェアラブルネックスピーカー!

- 枕の下に置くピロースピーカー!Bluetooth接続でスマホから音楽を流しながら寝れる!

- 腕に巻いて使えるウェアラブルスピーカー!IPX6防水で急な雨にも安心!

- ミニモバイルバッテリーの新定番!折りたたみ式のLightningコネクター搭載!

- コネクター搭載の3in1モバイルバッテリー!iPhoneもAndroidもおまかせ!

- ケーブル不要でiPhoneもApple Watchも!5000mAhの大容量モバイルバッテリー!

- TSAロック付きスーツケースベルト! 頑丈なロックフックで安心な旅行を!

- 4in1の大容量モバイルバッテリー!スマホもタブレットもゲーム機も!

- 10000mAh大容量ワイヤレスモバイルバッテリー!Apple Watchの充電も出来る!

- コンパクトな手のひらサイズ。だけど、かなりタフ!どこでも使えるバックハンガー!

- ダンボールを挿すだけ!持ち運び出来るダンボールストッカー!

- コンパクトで高品質なケーブル!6in1のユニークデザインなケーブル!

- 洗練されたシンプルなボディバッグ!自由で快適な背負い心地!

- リラックスして座りやすい座椅子!回転するのでパソコンや読書等に最適!

- ゆったりくつろげる、至福の時間!肘つき座椅子!

- 究極進化、三刀流座椅子!ソファの座り心地みたいな回転座椅子!

- 磁力で自分でまとまる!フラット平形タイプのUSB-Cケーブル!

- 首と肩がホッとする枕!首肩温め機能でじんわり温まる!

- USB-Cケーブルだけで使える!アイリスオーヤマ製の27インチモニター!

- 15000mAh大容量モバイルバッテリー!ケーブル内蔵&プラグ付き!

- iPad専用磁気充電式タッチペン!ワイヤレス充電可能なスタイラスペン!

- 寒い季節には欠かせないアイテム!ドリンクを温められるカップウォーマー!

- ワンタッチで飲み物を温められる!デスクで使うのに最適!

- 柔らかい感触!心地良いさわり心地の充電式カイロ!

- 3in1防災対策の充電式カイロ!寒い季節を心地よく、あたたかく過ごそう!

- つけたら2秒ですぐ暖かい!2個セットの充電式カイロ!

- 左の手のひらにフィット!操作しやすいのせ心地のトラックボールワイヤレスマウス!

- 大容量収納可能なビジネスリュック!充実のポケット数!

- 通勤が快適な薄型なのに大容量!ノートパソコンも安全に収納!

- シンプルで洗練されたデザイン!どんな服装にも似合うビジネスリュック!